Torna alla home

Zero Trust: cos’è e perché è fondamentale per la sicurezza aziendale

Con il lavoro da remoto, i dispositivi mobili e i servizi cloud, i confini della rete aziendale non esistono più. Per questo motivo sempre più imprese adottano un nuovo modello di protezione: lo Zero Trust.

Cos’è e perché è importante

Zero Trust è un approccio alla sicurezza basato su un principio semplice: non fidarsi mai, verificare sempre. Ogni accesso a dati, applicazioni o risorse deve essere controllato, che provenga da dentro o fuori la rete aziendale. Anche un computer interno o un dipendente autenticato deve dimostrare ogni volta di avere i permessi giusti per accedere alle informazioni.

Il modello Zero Trust è oggi uno standard di riferimento nella cybersecurity, perché garantisce che ogni utente, dispositivo o applicazione acceda solo a ciò che serve, quando serve e nel modo più sicuro possibile.

Questo approccio è particolarmente utile nelle aziende con ambienti cloud, dispositivi mobili o lavoro da remoto, dove i confini della rete tradizionale non esistono più.

I principali vantaggi

Adottare un approccio Zero Trust significa:

- Aumentare la sicurezza complessiva dell’infrastruttura

- Avere visibilità e controllo su chi accede a cosa

- Proteggere la reputazione e la fiducia dei clienti

- Allinearsi alle migliori pratiche di cybersecurity richieste anche dalle normative europee

I 3 principi fondamentali dello Zero Trust

1) Monitoraggio e convalida continui

Ogni accesso deve essere verificato costantemente, basandosi su identità, dispositivo, posizione e comportamento. Periodicamente, anche utenti già autenticati vengono verificati di nuovo.

2) Privilegio minimo

Gli utenti e i dispositivi ricevono solo i permessi strettamente necessari per completare le proprie attività, limitando la possibilità di movimenti laterali in caso di compromissione.

3) Supposizione di violazione

Si parte dal presupposto che la rete possa già essere stata compromessa. Le politiche Zero Trust includono la segmentazione della rete, la crittografia e controlli continui per contenere eventuali danni.

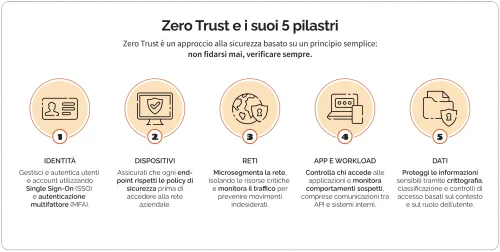

I 5 pilastri dello Zero Trust

L’implementazione concreta del modello si basa su cinque pilastri principali:

1) Identità

Gestire e autenticare in modo sicuro utenti e account, utilizzando strumenti come Single Sign-On (SSO) e autenticazione multifattore (MFA).

2) Dispositivi

Assicurarsi che ogni endpoint, dai laptop ai dispositivi mobili, rispetti le policy di sicurezza prima di accedere alla rete aziendale.

3) Reti

Microsegmentare la rete, isolando le risorse critiche e monitorando costantemente il traffico per prevenire movimenti laterali indesiderati.

4) Applicazioni e workload

Controllare continuamente chi accede alle applicazioni e monitorare comportamenti sospetti, comprese le comunicazioni tra API e sistemi interni.

5) Dati

Proteggere le informazioni sensibili tramite crittografia, classificazione e controlli di accesso basati sul contesto e sul ruolo dell’utente.

Conclusioni

Il modello Zero Trust rappresenta un’evoluzione naturale per tutte le aziende che puntano su digitalizzazione e cloud. Significa proteggere i dati e le risorse aziendali in modo proattivo, riducendo al minimo i rischi di accesso non autorizzato. In un mondo in cui la fiducia non basta più, Zero Trust è la nuova forma di sicurezza.